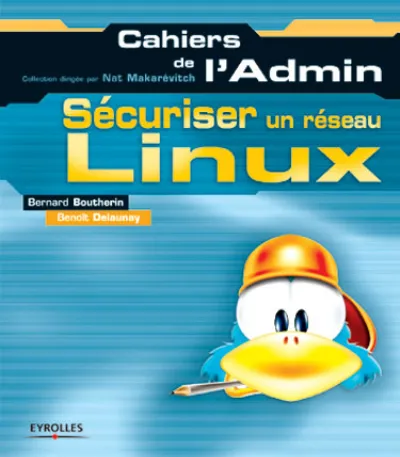

Ce cahier détaille les règles d'or à appliquer pour que les réseaux et systèmes sous Linux restent sûrs. L'enjeu est de taille : protéger les données et assurer la continuité de service.

À travers une étude de cas générique mettant en scène un réseau d'entreprise, l'administrateur apprendra à améliorer l'architecture et la protection de ses systèmes connectés, notamment contre les intrusions, dénis de service et autres attaques : filtrage des flux, sécurisation par chiffrement avec SSL et (Open)SSH, surveillance quotidienne... On utilisera des outils Linux libres, réputés pour leur efficacité.

Au sommaire

- La sécurité et le système Linux

- Enjeux et objectifs de sécurité

- La menace

- L'étude de cas : un réseau à sécuriser

- Une jeune entreprise

- Les besoins de la société en termes de services

- Les choix techniques initiaux de Tamalo.com

- L'infrastructure informatique vieillissante et vulnérable

- La compromission du site

- Mise en évidence des vulnérabilités

- La refonte du système informatique

- Le projet d'une nouvelle infrastructure réseau

- Etudes des flux réseau

- Vers des outils de communication sécurisés

- Un suivi et une gestion quotidienne du système d'information

- Attaques et compromissions des machines

- Kiddies, warez et rebonds

- Scénario de l'attaque du réseau de Tamalo.com

- Analyse de la machine compromise

- Sauvegarde du système compromis

- Analyse fine de l'image du disque piraté

- Trousse à outils du pirate : le rootkit tOrn

- Détecter la compromission à partir des logs

- Origine de l'attaque

- Chiffrement des communications avec SSH et SSL

- Les quatre objectifs du chiffrement

- Algorithmes de chiffrement symétrique et asymétrique

- Le protocole SSL (Secure Socket Layer)

- Le protocole SSH (Secure Shell)

- Authentification avec SSH

- Dépannage

- Sécurisation des systèmes

- Installation automatisée

- Mise à jour régulière des systèmes

- L'indispensable protection par mot de passe au démarrage

- Mise en configuration minimale, limitation des services actifs

- Sécurisation du système de fichiers

- Gestion des accès et stratégie locale de sécurité

- Configuration des services système cron et syslog

- Configuration sécurisée de la pile TCP/IP

- Sécurisation des services réseau : DNS, Web et mail

- Bases de la sécurisation des services réseau

- Service de résolution de noms DNS

- Messagerie électronique

- Serveur Web

- Filtrage en entrée de site

- But poursuivi

- Principes de base du filtrage en entrée de site

- Filtrage sans état

- Filtrage avec états

- Politique de filtrage : avant la compromission, " tout ouvert sauf "

- Politique de filtrage : du " tout ouvert sauf " au " tout fermé sauf "

- Déploiement de service FTP avec (et malgré) les filtres

- Topologie, segmentation et DMZ

- Pourquoi cloisonner ?

- Définition des zones du réseau de Tamalo.com

- Définition des flux à l'extérieur et à l'intérieur du réseau de Tamalo.com

- Topologie du réseau

- Détails de la configuration réseau de Tamalo.com

- Proxy et NAT

- Netfilter/IPtables

- Surveillance et audit

- Des traces partout

- Linux et le syslog

- Empreinte des machines : Tripwire

- Métrologie réseau avec MRTG

- NMAP

- Audit réseau avec Nessus

- Détection d'intrusion : Snort

- Index

.png)

.png)

Canva 2 Créer avec Canva.png)

.png)